Inhalt

Einführung

In der heutigen technologischen Welt ist das Smartphone ein unverzichtbares Werkzeug für die meisten Menschen geworden. Es enthält persönliche Informationen, vertrauliche Nachrichten und wichtige Daten. Aus diesem Grund gibt es Menschen, die versuchen, Zugriff auf diese Informationen zu erhalten, indem sie das Telefon hacken. In diesem Artikel werden wir genauer darauf eingehen, was ein Telefon-Hack ist und warum Menschen ein Telefon hacken möchten.

Was ist ein Telefon-Hack?

Ein Telefon-Hack bezieht sich auf den unbefugten Zugriff auf ein Mobiltelefon, um darauf gespeicherte Informationen abzurufen oder zu ändern. Es gibt verschiedene Methoden, um ein Telefon zu hacken, einschließlich physischem Zugriff auf das Gerät, Wi-Fi-Hacking, Spyware-Installation und Ausnutzung von Sicherheitslücken. Jeder Hack-Vorgang kann unterschiedliche Ziele haben, wie das Abhören von Telefonanrufen, das Lesen von Nachrichten oder das Ausspionieren von GPS-Standorten.

Warum möchten Menschen ein Telefon hacken?

Es gibt verschiedene Gründe, warum Menschen versuchen, ein Telefon zu hacken:

- Persönliche Beziehungen überwachen: Ein Ehepartner kann versuchen, das Telefon seines Partners zu hacken, um herauszufinden, ob er untreu ist oder eine Affäre hat. Eltern können das Telefon ihrer Kinder hacken, um deren Aktivitäten und Beziehungen zu überwachen.

- Finanzielle Vorteile erlangen: Ein Hacker kann versuchen, Bankdaten oder Kreditkartendaten aus dem Telefon einer Person zu stehlen, um finanzielle Gewinne zu erzielen.

- Geheimdienstliche Zwecke: Regierungsbehörden können Telefone hacken, um Informationen über mögliche Bedrohungen zu sammeln oder Straftaten zu verhindern.

- Rache: Jemand kann versuchen, jemand anderen zu hacken, um persönliche Informationen oder Fotos zu stehlen und sie gegen ihn zu verwenden.

Es ist wichtig anzumerken, dass das Hacken eines Telefons illegal und ethisch bedenklich ist. Jeder, der das Telefon eines anderen ohne deren Zustimmung hackt, begeht eine Straftat und kann rechtlichen Konsequenzen ausgesetzt sein.

Es ist ratsam, sich umfangreich über die Sicherheit Ihres Telefons zu informieren und die neuesten Sicherheitsvorkehrungen zu treffen, um die Wahrscheinlichkeit eines Hacks zu minimieren. Zudem sollten Sie darauf achten, verdächtige Aktivitäten oder Anzeichen eines gehackten Telefons zu erkennen, wie z.B. ungewöhnliche Akkulaufzeiten, langsame Leistung oder unerklärliche Datenverbrauch.

Dies sind nur einige grundlegende Informationen zum Thema Telefon-Hack. Denken Sie daran, dass das Hacking illegal ist und in keiner Weise gefördert werden sollte. Schützen Sie Ihre Privatsphäre und sorgen Sie dafür, dass Ihr Telefon sicher bleibt.

:quality(90)/p7i.vogel.de/wcms/2c/70/2c70cadb689a9ee3175d1200b5c4651e/0110347945.jpeg)

Physischer Zugriff auf das Telefon

Warum ist physischer Zugriff wichtig?

Der physische Zugriff auf das Telefon ist eine der effektivsten Methoden, um Informationen daraus abzurufen oder zu ändern. Wenn ein Hacker physischen Zugriff auf das Telefon hat, kann er direkt auf alle gespeicherten Daten zugreifen, ohne auf komplexe Hacking-Techniken zurückgreifen zu müssen. Dies macht den physischen Zugriff zu einer attraktiven Option für Personen, die schnell und einfach an vertrauliche Informationen gelangen möchten.

Methoden zum physischen Zugriff auf das Telefon

Es gibt verschiedene Methoden, um physischen Zugriff auf ein Telefon zu erlangen:

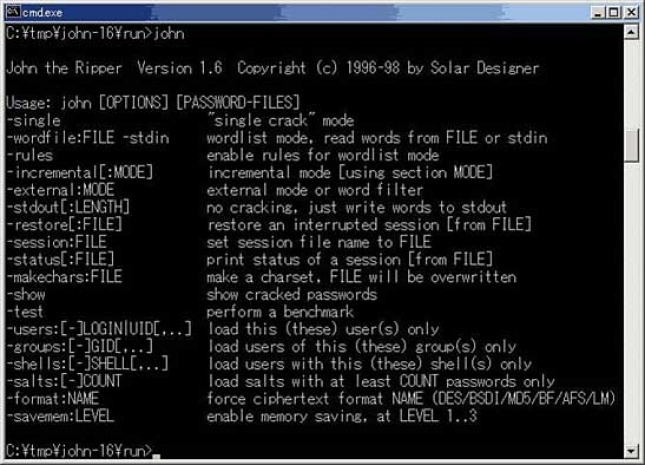

- Gewaltsames Entschlüsseln: Ein Hacker kann versuchen, das Passwort oder die PIN-Nummer des Telefons mit Gewalt zu erraten oder zu knacken. Dies kann durch Brute-Force-Angriffe oder den Einsatz spezieller Tools erreicht werden.

- Diebstahl: Der einfachste Weg, physischen Zugriff auf ein Telefon zu erhalten, ist es zu stehlen. Wenn ein Hacker das Telefon in die Hände bekommt, kann er es in Ruhe analysieren und auf die gespeicherten Informationen zugreifen.

- Social Engineering: Diese Methode beinhaltet das täuschen oder manipulieren des Telefonbesitzers, um physischen Zugriff auf das Telefon zu erhalten. Beispielsweise könnte ein Hacker vorgeben, ein Techniker zu sein und Zugriff auf das Telefon für eine Reparatur oder Wartung zu benötigen.

- Physische Kompromittierung: Ein Hacker kann versuchen, das Telefon zu infiltrieren, indem er physische Sicherheitslücken ausnutzt. Dies kann beispielsweise das Entfernen der SIM-Karte oder das Ausnutzen von Schwachstellen im Gehäuse des Telefons umfassen.

Es ist wichtig zu beachten, dass der physische Zugriff auf das Telefon nicht immer möglich oder praktikabel ist. Viele moderne Smartphones verfügen über fortschrittliche Sicherheitsfunktionen wie Gesichtserkennung, Fingerabdrucksensoren oder verschlüsselte Daten, die den physischen Zugriff erschweren oder verhindern sollen.

Es ist auch wichtig zu betonen, dass das Hacken eines Telefons illegal ist und rechtliche Konsequenzen haben kann. Dieser Artikel dient nur zu Informationszwecken und soll nicht als Anleitung zum Telefon-Hack dienen. Es soll sensibilisieren und dazu ermutigen, die Sicherheit des eigenen Telefons zu gewährleisten.

Es gibt viele Möglichkeiten, die Sicherheit eines Telefons zu verbessern, wie beispielsweise regelmäßige Updates, starke Passwörter oder biometrische Authentifizierungsmethoden. Indem man diese Maßnahmen ergreift, kann man das Risiko eines Telefon-Hacks minimieren und seine persönlichen Informationen schützen.

Wie man das Telefon hackt

Software und Apps zum Hacken von Telefonen

Es gibt eine Vielzahl von Software und Apps, die den Zugriff auf und die Kontrolle über ein Telefon ermöglichen, ohne physischen Zugriff zu benötigen. Diese Tools bieten eine Vielzahl von Funktionen, darunter das Abfangen von Anrufen, das Lesen von Textnachrichten, das Überwachen der GPS-Position und das Ausspionieren von Social-Media-Aktivitäten. Es ist wichtig zu betonen, dass das Hacken eines Telefons illegal ist und rechtliche Konsequenzen haben kann. Der Einsatz solcher Software oder Apps ist nur unter bestimmten Umständen legal, wie beispielsweise bei der Überwachung des eigenen Geräts oder mit ausdrücklicher Zustimmung des Gerätebesitzers.

Beliebte Hacking-Software und Apps

Es gibt viele beliebte Hacking-Software und Apps, die auf dem Markt verfügbar sind. Einige Beispiele sind:

- mSpy: Eine umfassende Hacking-Software, die es Benutzern ermöglicht, auf nahezu alle Aktivitäten auf dem Zieltelefon zuzugreifen, einschließlich Anrufe, Textnachrichten, Social-Media-Aktivitäten und mehr.

- FlexiSPY: Diese Hacking-Software bietet erweiterte Möglichkeiten zum Überwachen und Aufzeichnen von Telefonaktivitäten. Benutzer können nicht nur Anrufe und Textnachrichten abfangen, sondern auch Umgebungsgeräusche aufzeichnen und den Bildschirm des Zielgeräts live überwachen.

- Hoverwatch: Mit dieser App können Benutzer Anrufe abfangen, Textnachrichten mitlesen und die GPS-Position des Zieltelefons verfolgen. Sie bietet auch eine Keylogger-Funktion, mit der Benutzer die Eingaben auf dem Zieltelefon überwachen können.

Vorsichtsmaßnahmen beim Herunterladen und Verwenden von Hacking-Software

Bevor Sie Hacking-Software oder Apps herunterladen und verwenden, sollten Sie einige Vorsichtsmaßnahmen beachten:

- Überprüfen Sie die Legalität: Stellen Sie sicher, dass der Einsatz einer solchen Software oder App in Ihrer rechtlichen Gerichtsbarkeit erlaubt ist. Verwenden Sie sie niemals, um unerlaubt auf die Telefone anderer Personen zuzugreifen.

- Vertrauenswürdige Quellen verwenden: Laden Sie Hacking-Software oder Apps nur von seriösen und vertrauenswürdigen Quellen herunter. Vermeiden Sie den Download von Dateien aus unbekannten Quellen oder verdächtigen Websites, da diese möglicherweise Malware enthalten.

- Ausdrückliche Zustimmung einholen: Stellen Sie sicher, dass Sie die ausdrückliche Zustimmung des Gerätebesitzers haben, bevor Sie eine Hacking-Software oder App verwenden. Das heimliche Installieren solcher Apps auf fremden Geräten ist illegal.

Es ist wichtig zu beachten, dass das Hacken von Telefonen moralisch fragwürdig und illegal sein kann, es sei denn, es wird in bestimmten rechtlichen Rahmenbedingungen durchgeführt. Es ist wichtig, die Privatsphäre und die Rechte anderer zu respektieren und den Einsatz von Hacking-Software oder Apps verantwortungsbewusst zu behandeln.

Phishing-Methoden

Was ist Phishing?

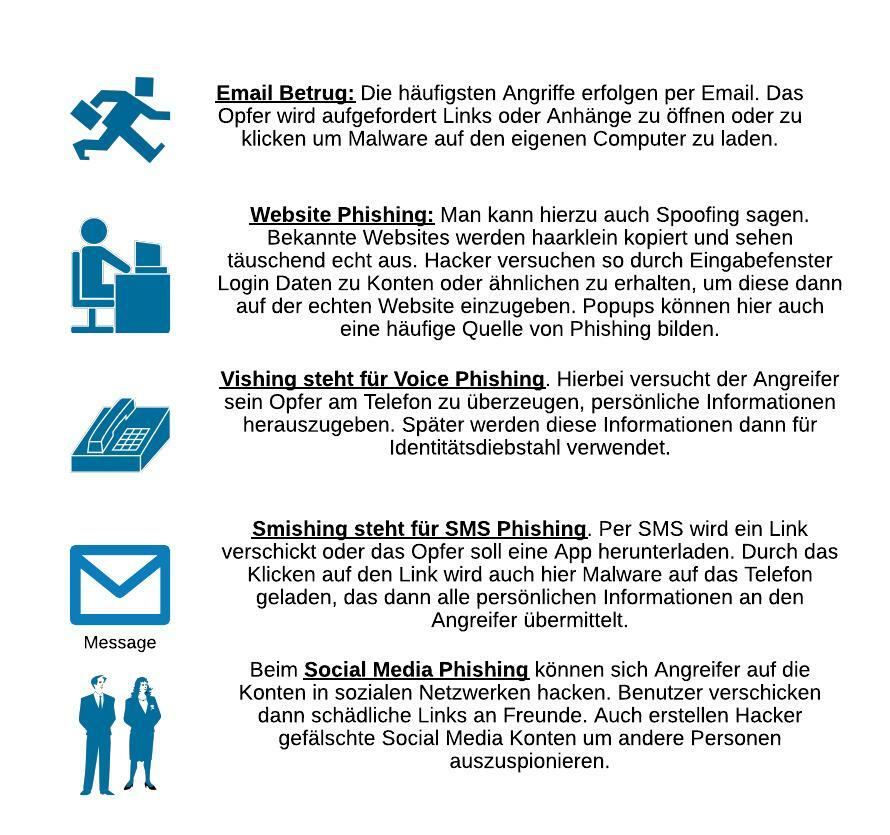

Phishing ist eine Methode, bei der Betrüger versuchen, sensible Informationen wie Benutzernamen, Passwörter und Kreditkarteninformationen zu stehlen, indem sie sich als vertrauenswürdige Quellen ausgeben. Das Ziel des Phishings ist es, die Opfer dazu zu bringen, auf gefälschte Links zu klicken, gefälschte Formulare auszufüllen oder ihre Daten auf betrügerischen Websites preiszugeben. Diese gestohlenen Informationen können dann für illegale Zwecke verwendet werden, wie z.B. Identitätsdiebstahl oder finanzielle Betrügereien.

Phishing-Techniken, um das Telefon zu hacken

Es gibt verschiedene Phishing-Techniken, die verwendet werden können, um ein Telefon zu hacken. Hier sind einige der gängigsten Methoden:

- Phishing-E-Mails: Betrüger senden gefälschte E-Mails, die wie legitime Nachrichten von bekannten Unternehmen oder Organisationen aussehen. Diese E-Mails enthalten oft Links zu gefälschten Websites, auf denen die Opfer aufgefordert werden, persönliche Informationen preiszugeben.

- Social Engineering: Diese Methode nutzt psychologische Manipulation, um Anwender dazu zu bringen, ihre Daten preiszugeben. Betrüger können beispielsweise vorgeben, Mitarbeiter eines Unternehmens zu sein und sensible Informationen über Telefon oder E-Mail anfordern.

- Phishing über SMS: Betrüger senden gefälschte Textnachrichten, die vorgeben, von vertrauenswürdigen Quellen wie Banken oder Telekommunikationsunternehmen zu stammen. Die Nachrichten enthalten oft Links zu gefälschten Websites, auf denen die Opfer ihre Daten eingeben sollen.

- Malware: Betrüger können Malware auf das Telefon des Opfers installieren, indem sie gefälschte Apps oder Links bereitstellen. Sobald die Malware installiert ist, können die Betrüger den Zugriff auf das Telefon erhalten und darauf zugreifen.

Es ist wichtig, sich bewusst zu sein und Vorsichtsmaßnahmen zu treffen, um das Risiko eines Phishing-Angriffs zu minimieren. Hier sind einige Tipps, um sich zu schützen:

- Seien Sie misstrauisch gegenüber unerwarteten E-Mails, SMS oder Anrufen, insbesondere wenn sie nach sensiblen Informationen fragen.

- Überprüfen Sie die Echtheit von E-Mails und Websites, indem Sie die URL überprüfen oder den Absender kontaktieren.

- Laden Sie keine Apps oder Dateien von unbekannten Quellen herunter.

- Halten Sie Ihr Telefon und Ihre Apps auf dem neuesten Stand, um bekannte Sicherheitslücken zu schließen.

Es ist auch wichtig, andere über Phishing-Methoden aufzuklären und sie dazu anzuleiten, Vorsichtsmaßnahmen zu treffen, um sich vor solchen Angriffen zu schützen. Indem man sich bewusst ist und wachsam bleibt, kann man das Risiko eines Phishing-Angriffs erheblich reduzieren.

Schutzmaßnahmen gegen Hacking

Wie Sie Ihr Telefon vor Hacking schützen können

In der heutigen vernetzten Welt ist es von entscheidender Bedeutung, die Sicherheit Ihres Telefons zu gewährleisten. Hier sind einige wichtige Schritte, die Sie ergreifen können, um Ihr Telefon vor Hacking zu schützen:

- Aktualisieren Sie regelmäßig: Stellen Sie sicher, dass sowohl Ihr Betriebssystem als auch Ihre Apps regelmäßig aktualisiert werden. Aktualisierungen enthalten oft Sicherheitspatches, die bekannte Schwachstellen schließen.

- Verwenden Sie sichere Passwörter: Verwenden Sie starke, eindeutige Passwörter, die sowohl Buchstaben, Zahlen als auch Sonderzeichen enthalten. Vermeiden Sie die Verwendung desselben Passworts für mehrere Konten und ändern Sie Ihre Passwörter regelmäßig.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung: Durch die Aktivierung der Zwei-Faktor-Authentifizierung wird eine zusätzliche Sicherheitsebene hinzugefügt. Dies bedeutet, dass Sie neben Ihrem Passwort eine zweite Bestätigungsmethode benötigen, um auf Ihr Telefon oder Ihre Konten zuzugreifen.

- Seien Sie vorsichtig mit E-Mails und Textnachrichten: Seien Sie misstrauisch gegenüber verdächtigen E-Mails oder Textnachrichten, insbesondere wenn sie nach persönlichen oder finanziellen Informationen fragen. Öffnen Sie keine Anhänge oder klicken Sie auf Links in verdächtigen Nachrichten.

- Installieren Sie nur vertrauenswürdige Apps: Laden Sie Apps nur aus vertrauenswürdigen Quellen wie dem offiziellen App Store oder Google Play herunter. Überprüfen Sie vor dem Herunterladen einer App die Bewertungen, Bewertungen und die Entwicklerinformationen.

- Aktivieren Sie Remote-Wipe-Funktionen: Stellen Sie sicher, dass Sie die Funktion zur Fernlöschung aktiviert haben. Dadurch können Sie Ihre Daten von Ihrem Telefon löschen, falls es gestohlen oder verloren geht.

Wichtige Sicherheitsvorkehrungen

Darüber hinaus gibt es einige allgemeine Sicherheitsvorkehrungen, die Sie ergreifen sollten, um Ihr Telefon und Ihre persönlichen Daten zu schützen:

- Verwenden Sie eine zuverlässige Sicherheitssoftware: Installieren Sie eine zuverlässige Antiviren- und Sicherheitssoftware auf Ihrem Telefon, um potenzielle Bedrohungen zu erkennen und zu blockieren.

- Sichern Sie regelmäßig Ihre Daten: Sichern Sie regelmäßig Ihre wichtigen Daten, einschließlich Kontakte, Fotos und Dokumente. Dadurch können Sie im Falle eines Hacks oder Verlusts Ihre Daten wiederherstellen.

- Passen Sie Ihre Privatsphäre-Einstellungen an: Überprüfen Sie die Privatsphäre-Einstellungen Ihrer Apps und stellen Sie sicher, dass Sie nur diejenigen Berechtigungen gewähren, die wirklich erforderlich sind.

- Vermeiden Sie öffentliches WLAN: Vermeiden Sie die Verbindung zu öffentlichem WLAN, da diese Netzwerke oft unsicher sind. Verwenden Sie stattdessen ein sicheres Mobilfunknetzwerk oder ein VPN, wenn Sie mit dem Internet verbunden sein müssen.

- Seien Sie vorsichtig mit Bluetooth: Schalten Sie Bluetooth aus, wenn Sie es nicht benötigen, und verbinden Sie sich nicht mit nicht vertrauenswürdigen Geräten.

Indem Sie diese Schutzmaßnahmen ergreifen, können Sie Ihr Telefon und Ihre persönlichen Daten vor Hacking und unerwünschten Zugriffen schützen. Bleiben Sie wachsam und halten Sie sich über aktuelle Sicherheitsbedrohungen und -praktiken auf dem Laufenden, um Ihre Sicherheit zu gewährleisten.

Fazit

Das Telefon-Hacking ist eine ernsthafte Bedrohung in der heutigen vernetzten Welt. Indem man die Risiken und Konsequenzen des Telefon-Hackings versteht, kann man geeignete Sicherheitsmaßnahmen ergreifen und sich vor solchen Angriffen schützen. Es ist auch wichtig, sich über die rechtlichen und ethischen Aspekte des Telefon-Hackings bewusst zu sein, um sich nicht selbst strafbar zu machen.

Die Risiken und Konsequenzen des Telefon-Hackings

Telefon-Hacking kann schwerwiegende Auswirkungen auf die Sicherheit und Privatsphäre eines Individuums haben. Es kann zur Offenlegung sensibler Informationen wie persönlicher Daten, Bankdaten oder Passwörter führen. Dadurch kann ein Angreifer auf finanzielle Ressourcen zugreifen oder sogar Identitätsdiebstahl begehen. Darüber hinaus können gehackte Telefone für ständige Überwachung, Spionage oder die Verbreitung von Malware verwendet werden, um anderen Schaden zuzufügen.

Die Konsequenzen des Telefon-Hackings können finanzielle Verluste, Rufschädigung oder Verlust vertraulicher Informationen sein. Es kann auch zu emotionalen Belastungen, Angstzuständen und Stress führen, da das Individuum sich unsicher und verletzlich fühlt. Durch den Schutz des Telefons vor Hacking können diese Risiken und Konsequenzen minimiert werden.

Rechtliche und ethische Aspekte des Telefon-Hackings

Das Hacken von Telefonen ist illegal und wird in vielen Ländern als Verstoß gegen die Datenschutzgesetze angesehen. Es ist wichtig, die rechtlichen Konsequenzen zu verstehen, die mit einem solchen Vergehen einhergehen können. Das Hacken von Telefongeräten kann zu Geldstrafen, Freiheitsstrafen oder anderen rechtlichen Sanktionen führen.

Darüber hinaus gibt es ethische Bedenken im Zusammenhang mit dem Telefon-Hacking. Es ist wichtig, die Privatsphäre und Freiheit anderer zu respektieren und keine unerlaubten Zugriffe oder Überwachungen durchzuführen. Hacker können erheblichen Schaden anrichten, nicht nur finanziell, sondern auch emotional und psychologisch. Es ist daher entscheidend, sich bewusst zu sein, dass das Hacking von Telefonen nicht nur illegal, sondern auch moralisch verwerflich ist.

Insgesamt sollten Menschen sicherstellen, dass ihre Telefone vor Hacking geschützt sind, indem sie Sicherheitsmaßnahmen wie regelmäßige Updates, starke Passwörter, Zwei-Faktor-Authentifizierung und Vorsicht beim Umgang mit verdächtigen Nachrichten befolgen. Sie sollten sich auch über die Risiken und Konsequenzen des Telefon-Hackings im Klaren sein und die rechtlichen und ethischen Aspekte des Hackings respektieren. Durch diese Maßnahmen können sie ihre Sicherheit und Privatsphäre schützen und eine vernetzte Welt sicher genießen.